RODO W IT

Zaczynamy cykl publikacji na temat RODO w IT, który zakończymy webinarem, na który już dziś serdecznie zapraszamy. Skąd taki pomysł?

Z RODO mamy do czynienia na co dzień, w różnych wymiarach. Z jednej strony w zakresie współpracy z firmami od strony prawnej, z drugiej z punktu widzenia wieloletniej pracy w branży IT. Obaj obserwujemy z zupełnie różnych perspektyw to, jak firmy radzą sobie z tematem RODO (ochroną prywatności))i z jakimi wyzwaniami muszą mierzyć się każdego dnia.

- Jeśli jesteś osobą techniczną – dzięki naszym artykułom dowiesz się więcej na temat zagadnień prawnych, technicznych związanych z detekcją, anonimizacją i retencją danych, co z kolei przełoży się na Twoje bezpieczeństwo w zakresie realizacji projektów zgodnie z wytycznymi RODO.

- Jeśli jesteś prawnikiem, pracujesz w compliance – poszerzysz swoją wiedzę techniczną. Zobaczysz RODO okiem inżyniera IT, dzięki czemu z większą łatwością będziesz rozmawiać o RODO z osobami technicznymi.

- Jeśli odpowiadasz za dane osobowe z ramienia biznesu – poszerzysz swoją wiedzę w obu zakresach. Uzyskasz dzięki temu wiedzę, która pozwoli Ci podejmować decyzje w obszarze realizacji projektów zgodnie z wytycznymi RODO.

Zapraszamy,

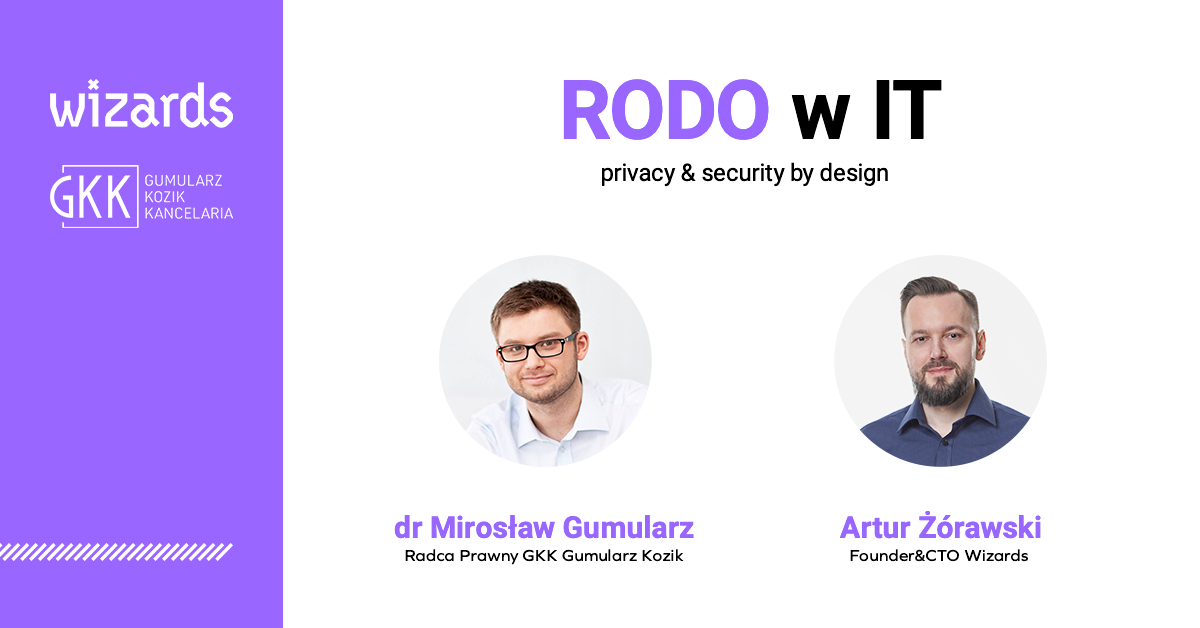

Artur Żórawski, Founder i CTO Wizadrs

Architekt IT z ponad 20 letnim stażem, autor pomysłów na rozwiązania IT do detekcji, anonimizacji i retencji danych.

i

dr Mirosław Gumularz, Radca Prawny GKK Gumularz Kozik

Audytor wewnętrzny systemu zarządzania bezpieczeństwem informacji wg normy ISO 27001:2013. Członek Grupy Roboczej ds. Ochrony Danych Osobowych przy Ministerstwie Cyfryzacji.

———————————————

Relacje pomiędzy RODO i IT

Artur Żórawski (AŻ): Wejście RODO wstrząsnęło światem IT i narzuciło nowe reguły gry. Okazało się, że jednym z głównych naszych obowiązków stała się odpowiednia ochrona danych osobowych (prywatności) i jest to coś, za co każdy kto pracuje w branży nowych technologii musi brać odpowiedzialność. Dlaczego?

- Ponieważ prawie każdy system informatyczny zawiera dane osobowe w jakiejś postaci,

- nowe systemy muszą być projektowane z uwzględnieniem wymagań RODO, w tym bezpieczeństwa danych osobowych,

- tysiące systemów istniejących przed RODO musieliśmy i wciąż musimy dostosowywać do nowej rzeczywistości.

Mirosław Gumularz (MG): Zdecydowanie. O tej odpowiedzialności IT za ochronę danych osobowych możemy rozmawiać z punktu widzenia RODO w czterech kontekstach:

- Świat usług IT i narzędzi IT musiał dostosować się do wymogów RODO w kontekście przetwarzania danych w ramach produkcji oprogramowania (np. do wymogu wydania kopii danych),

- dodatkowo RODO uregulowało także relację prawną pomiędzy dostawcą usług IT, który przetwarza dane w imieniu swojego klienta np. w ramach hostingu. Podmioty te muszą zawierać umowy powierzenia, które określa m.in. obowiązki audytowe oraz odpowiedzialności dostawcy za zapewnienie bezpieczeństwa danym, które przetwarza w ramach realizacji usługi. W ten sposób niejako narzuca uregulowanie wzajemnych praw i obowiązków, które wcześniej były kwestią praktyki rynkowej, a nie standardu prawnego;

- świat narzędzi IT zaczął wspierać realizację wymogów RODO (np. systemy antywirusowe znalazły swoje zastosowanie w zakresie realizacji wymogu bezpieczeństwa, podobnie jak systemy do monitorowania stacji roboczych pod kątem bezpieczeństwa),

- jednocześnie narzędzia IT (czy może bardziej sposób korzystania z nich) stały się źródłem zagrożeń dla prywatności (np. systemy pozwalające na profilowanie w oparciu o dane biometryczne).

Definicja danych osobowych wg RODO

Artur Żórawski: Co więcej, nie tylko musieliśmy zmienić podejście do ochrony danych osobowych, ale także na nowo zrozumieć to pojęcie. Do tej pory nie było jasnych definicji, także często korzystaliśmy z amerykańskich standardów, takich jak PII (Personal Identifiable Information) oraz PHI, w ramach których definicja danych osobowych była w porównaniu z RODO dosyć ograniczona.

Wszyscy mieliśmy świadomość, że trzeba dbać o podstawowe dane, takie jak imię i nazwisko, adresy, dane przestrzenne. To dbanie sprowadzało się jednak głównie do zapewnienia im bezpieczeństwa. Teraz RODO mówi o danych osobowych znaczenie szerzej, przewidując jak ich postrzeganie może zmienić się w przyszłości.

MG: Tak, to prawda pojęcie danych osobowych w kontekście RODO jest niezwykle szerokie. W zasadzie w ramach każdego narzędzia informatycznego, czy usługi IT dochodzi do przetwarzania danych osobowych. Trudno mi sobie wyobrazić narzędzie, w którego funkcjonowaniu nie trzeba uwzględniać wymogów RODO. Mogłoby to dotyczyć np. danych statystycznych, ale także tutaj z pewnością w jakiejś “warstwie” systemu (np. logów) dane osobowe pojawiłyby się.

Praktycznie każdy system opiera się na jakiś kategoriach użytkowników, dostępów i w każdym systemie odkłada się nasza aktywność w logach.

Cała masa danych w systemie np.:

- zostawianych przez nas o nas samych aktywnie np. dane osobowe użytkowników wprowadzane przy tworzeniu konta w usłudze,

- “nowych” danych “tworzonych” przez system np. w ramach profilowania tj. przewidywania naszego zachowania,

- czy tzw. danych „zaobserwowanych” przykładowo o sposobie korzystania z usługi, np. dane telemetryczne, jeżeli można je przypisać do wyodrębnionej osoby fizycznej,

to są wszystko dane osobowe.

Na tym gruncie dochodzi często do przekłamań. Za dane osobowe uznawane są często jedynie dane zostawiane przez użytkownika (np. stworzony login/username). Prawda jest jednak taka, że wszystkie informacje, chociażby potencjalnie możliwe do przypisania do wyodrębnionej osoby fizycznej, są danymi osobowymi.

Wymogi RODO w pigułce

MG: Co jeszcze warto wiedzieć dziś o RODO pracując w IT? Na pewno to, że można identyfikować wymogi RODO w ramach dwóch głównych obszarów: bezpieczeństwa (security) oraz prywatności (privacy). Nie jest to podział do końca poprawny, bo bezpieczeństwo służy zapewnieniu również prywatności, ale chodzi mi tutaj o podkreślenie, że bezpieczeństwo to tylko jeden z aspektów ochrony danych, który jest naprawdę dobrze rozpoznany przez IT. Często osoby z branży IT wręcz utożsamiają prywatność z bezpieczeństwem. Problem jest z całą sferą pozostałych wymogów (privacy).

AŻ: Tak, to prawda. W tematach security poruszamy się w wielu przypadkach bardzo sprawnie. Potrafimy zabezpieczyć od strony organizacji nasze sieci, systemy, komputery. Potrafimy zapobiec utracie danych i kontrolować dostęp do nich. W tych obszarach mamy jasność i wiemy, co musimy zrobić po naszej stronie.

MG: Omówmy w takim razie pokrótce wszystkie wymogi RODO, a w szczególności ten mniej rozpoznany przez IT obszar prywatności (privacy). Poniżej znajdziecie wykres przedstawiający kluczowe dla zrozumienia RODO obszary z podziałem na te bardziej i mniej rozpoznane przez IT obszary.

- BEZPIECZEŃSTWO (security)

- Poufność – musisz chronić dane przed osobami nieuprawnionymi (np. przed kradzieżą danych) np. poprzez szyfrowanie (w IT: mechanizmy oraz polityki bezpieczeństwa, uwierzytelnianie, autoryzacja, zabezpieczanie warstwy transportowej oraz serwera);

- Integralność – dane nie mogą być zmienione w sposób nieautoryzowany (w IT: logi audytowe pozwalające na weryfikację kto, kiedy i jakie dane zmienił, a mechanizmy autoryzacji zapewniają dostęp do danych tylko przez osoby uprawnione);

- Dostępność – chroń dane przed ich utratą (w IT: regularne backupy baz danych, lub całych środowisk, dzięki którym przywracanie danych po atakach nie jest problemem, wdrożone procedury disaster recovery, redundancja środowisk – jeśli jedno zawiedzie, pozostałe działają);

- POZOSTAŁE (privacy)

- Legalność – sprawdź, czy masz jedną z przesłanek umożliwiających przetwarzanie np. zgoda, przepis prawa, realizacja umowy o świadczenie usług np. online;

- Rzetelność i transparentność – sprawdź, czy osoba, której dane przetwarzasz wie, co z nimi robisz i dla jakich celów je wykorzystujesz (znane wszystkim klauzule informacyjne RODO);

- Ograniczenie celu – musisz wiedzieć, dla jakich celów wykorzystujesz dane i pilnować, żeby nie były wykorzystane do innych celów;

- Ograniczenie przechowywania – długość przechowywania zawsze musi być dostosowana do celu, w jakim dane są przetwarzane i musi być ograniczona; dane należy systematycznie usuwać;

- Minimalizacja – dane można przetwarzać tylko w zakresie minimalnym; dotyczy to nie tylko danych, które aktywnie nam podano, ale np. danych wynikających z procesu profilowania;

- Prawidłowość – przykładowo wynik profilowania dotyczący przewidywania zachowania użytkownika musi być sprawdzany pod kątem poprawności tj. zgodności ze stanem faktycznym;

- Rozliczalność – musisz wiedzieć nie tylko jak zapewnić, ale też jak wykazać (np. w czasie kontroli) zgodność, np. zbierając zgody online, kto, kiedy i jaką zgodę wyraził.

Oczywiście powyższe obszary nie wyczerpują szczegółowych wymogów RODO, ale moim zdaniem zrozumienie ich jest kluczowe. Dlaczego? Ponieważ obserwuję, często w praktyce, że dyskusja w kontekście zgodności skupia się na szczegółowych wymaganiach, pomijając zupełnie fundamenty, które powinny być brane pod uwagę w pierwszej kolejności.

Wnioski z początków wdrażania RODO

AŻ: Masz rację.Podsumowując.Minęły już prawie dwa lata od czasu wdrożenia RODO. Z mojego punktu widzenia duża zmianą jest to, że jako IT zaczęliśmy bardziej zastanawiać się nad tym, co właściwie przetwarzamy i przechowujemy, a przechowujemy dużo, bo systemy kochają gromadzić dane. Wcześniej nie musieliśmy zadawać pytań o rodzaj danych i cel przetwarzania, na bazie których je przechowujemy. Systemy w jednej organizacji mogły dowolnie wymieniać się danymi, ponieważ nie był dobrze zdefiniowany cel przetwarzania. Jakie wyzwania Twoim zdaniem mamy jeszcze przed sobą?

MG: Z mojej perspektywy pierwszy okres funkcjonowania RODO pokazuje, że o ile środki organizacyjne (np. procedury, szkolenia) są punktem wyjścia realizacji wymogów RODO, to na ogół bez uwzględnienia technologii, czy też zmian w tym zakresie, nie da się w pełni zrealizować wymogów RODO (np. w kontekście usuwania danych).

Moją drugą obserwacją jest to, że identyfikacja ryzyk związanych z funkcjonowaniem technologii wymaga wzajemnego zrozumienia ról pomiędzy osobami technicznymi (np. deweloperami) oraz pracownikami z działu compliance, czy działu prawnego, którego teraz często brakuje.

Punktem wyjścia do wypracowania tego zrozumienia jest dialog i wzajemne przeszkolenie. Z jednej strony w zakresie wymogów i obowiązków stawianych przez RODO, a także metod oraz środków, którymi te wymogi można wdrażać. Z drugiej w zakresie specyfiki pracy IT i zmian w systemach informatycznych, które te ryzyka mogą rodzić.

Co więcej zapewnienie zgodności wymaga czujności przez cały “cykl” życia narzędzia IT (np. aplikacji webowej), a nie tylko na początku (privacy by design). Moim zdaniem kluczem jest zarządzanie zmianą. Bardzo często informacja o istotnych zmianach wymagających oceny prawnej nie dociera do właściwych osób i zamyka się w kręgu speców od IT. Ale o tym, jak sobie poradzić z tymi kwestiami opowiemy więcej na webinarze.

———————————————

Odpowiadasz za techniczny lub prawny aspekt ochrony danych osobowych, ochronę bezpieczeństwa danych osobowych lub wrażliwych w swojej organizacji? A może w obszarze, którym się zajmujesz?

Przez kolejne 3 tygodnie będziemy publikować na blogu Wizards nowe artykuły z cyklu RODO w IT, z których dowiesz się kolejno:

- czym jest anonimizacja, a także w jakim celu i w jaki sposób skutecznie anonimizować dane

- jak poradzić sobie z wyzwaniem skutecznej retencji danych osobowych

- jak realizować projekty z zakresu sztucznej inteligencji w kontekście wymogów RODO

Masz dodatkowe pytania, chcesz wymienić się doświadczeniami, dowiedzieć się więcej o anonimizacji, detekcji i retencji danych osobowych, cykl życia produktów IT w kontekście RODO, w tym privacy by design, a także posłuchać o ciekawych case studies związanych np. z definicją danych osobowych, lub kolejnych etapach wdrażania RODO w Polsce.

Zapisz się już dziś na nasz webinar RODO W IT.

Śledź nasz profil na LinkedIn.

Do usłyszenia!

Artur i Mirek